Und mal wieder ging ein Beitrag durch die Presse, dass weitere Schlupflöcher für eine klassische Erklärung von verschränkten Photonpaaren in der Wiener Hofburg gestopft wurden.

Doch was hat es mit der Quantenkryptographie eigentlich auf sich? Und dabei bietet die Schweizer Firma ID Quantique dazu schon seit Jahren Produkte an!

Management Abstract

“Quantenkryptographie” ist ein irreführender Name, da hier nicht wirklich die Verschlüsselung selber Thema ist. D.h. mit Quantenkryptographie kann man keine Email und vor allem keine Festplatte verschlüsseln. Der Prozess, der weithin mit “Quantenkryptigraphie” bezeichnet wird, dient lediglich dazu, zwischen zwei Kommunikationspartnern, “sicher” einen Schlüssel auszutauschen, um diesen Schlüssel dann zu verwenden, um den eigentlichen Nachrichtentext mit klassischen Algorithmen zu verschlüsseln. “Sicher” heißt dabei auch nicht, dass ein Angreifer nicht mithören kann, sondern, dass die Kommunikationspartner wissen, ob ein Angreifer mitgehört hat oder nicht und daher wissen, ob der ausgehandelte Schlüssel vertrauenswürdig ist.

Quantenkryptographie löst also das Problem des Man-In-The-Middle-Angriffs beim Schlüsselaustausch.

Quantenkryptographie Hintergründe

Disclaimer: Dieser Beitrag beansprucht nicht für sich wissenschaftlich korrekte Detailausführung, sondern ein grobes Verständnis für die Zusammenhänge zu vermitteln.

Die Quantenkryptographie arbeitet in der Welt der Quantenmechanik. Dies sind Effekte auf atomarer Ebene. Da wir – anders als die Newtonsche Mechanik – die Quantenmechanik in unserem Alltag nicht beobachten, haben wir hierzu keine persönlichen Erfahrungswerte. Uns fehlt Intuition. So wirkt sie auf uns merkwürdige, bisweilen unlogisch und ist schwer begreifbar.

In der Quantenmechanik gilt, dass der Zustand eines Objekts durch die Messung verändert bzw. erst bestimmt wird. Für die dicke meines Haares klingt das merkwürdig. Doch für die Quantenmechanik ist ein Haar immer noch die makroskopische Welt. Unheimlich dick. Und daher greift die Quantenmechanik erst bei ganz winzigen Größen. Bpsw. bei einem winzigen Lichtteilchen.

Erwin Schrödinger gab dazu das Gedankenexperiment mit der Katze in dem Kasten ab, bei dem die Katze erst tot oder lebendig ist, wenn wir den Deckel aufmachen. D.h. die Messung legt erst den Zustand fest, in dem sich die Katze befindet.

Messung von Lichtquanten

Die Messung von Lichtquanten haben einen angenehmen Vorteil, weil es hierzu eine gute Parallele in unserer makroskopischen Welt gibt – nämlich die Polarisation des Lichtes als elektromagnetische Welle. Dies ist vielleicht eingängiger, als den Lebenszustand einer Katze zu messen.

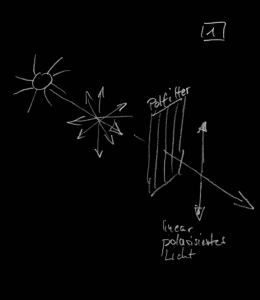

Wenn vor unpolarisiertes Licht mit verschiedenen Schwingungsebenen ein linearer Polarisationsfilter gehalten wird, erhält man danach linear polarisiertes Licht.

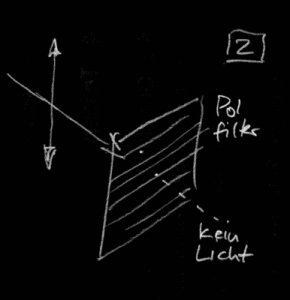

Wenn man nun vor das linear polarisierte Licht wiederum einen um 90 Grad gedrehten Polarisationsfilter hält, so wird das Licht ausgelöscht.

Auf Lichtquantenebene ist der sogenannte Spin polarisiert. Auch dieser Spin ist messbar – vergleichsweise der Schwingungsebene. Wir unterscheiden hier vertikalen und Diagonalen Spin.

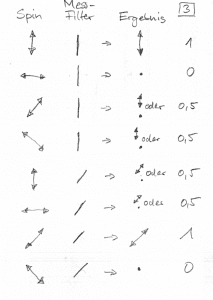

Um den Spin eines polarisierten Lichtquantes zu bestimmen, muss er gemessen werden. Doch dabei läuft man Gefahr – genau wie bei dem obigen Beispiel – das Lichtquant zu “vernichten” oder in einen neuen Polarisationszustand zu zwingen. Man kann mit Sicherheit nicht sagen, wie das Lichtquant vorher tatsächlich gewesen ist. Es gilt:

- Wird vor ein Lichtquant mit “vertikal” polarisierten Spin ein vertikaler Filter gehalten, so kommt das Lichtquant immer durch. Wie nehmen das als binäre 1.

- Wird vor ein Lichtquant mit “horizontal” polarisierten Spin ein vertikaler Filter gehalten, so kommt das Lichtquant niemals durch. Wir nehmen das als binäre 0.

- Wird aber vor ein Lichtquant mit “diagonal” polarisierten Spin ein vertikaler Filter gehalten, so kommt das Lichtquant entweder durch als vertikal polarisiertes Lichtquant (binäre 1) oder nicht (binäre 0). D.h. man misst eine 1 oder eine 0 und weiß aber nicht, dass man auch das andere hätte messen könne. Das nebenstehende Bild veranschaulicht dies. In dem Bild zeigt eine 0,5, dass man entweder 1 oder 0 gemessen haben kann.

Quantenkryptographie Beispiel

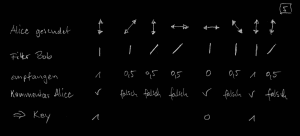

In diesem Beispiel polarisiert Alice Lichtquanten aus einer unpolarisierten Lichtquelle wie einer LED. D.h. sie erzeugt einen Strom aus polarisierten Lichtquanten. Sie selber wendet die Filter an und kennt somit die Filteranordnung und die Polarisierung. Diesen Strom sendet sie an Bob.

Bob muss sich selber frei überlegen, welche Filter er pro Lichtquant anwendet.

Alice teilt ihm mit, welche seiner Wahl richtig war. Nämlich der erste, der fünfte und der siebte Filter.

So nehmen Alice und Bob die erste, fünfte und siebte Stelle und erhalten beide den gleichen 3 bit langen Verschlüsselungskey.

Sie können sicher sein, dass nur sie beide diesen Verschlüsselungskey kennen.

Man in the middle

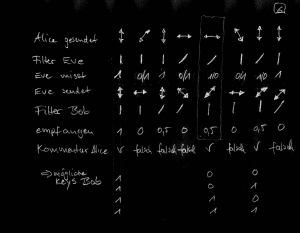

Nun hört Eve diese Kommunikation ab. Doch schon die Bezeichnung ist falsch. In der Quantenkryptographie kann man nicht einem vorbeiziehendem Strom zuhören. Um ihn zu sehen (oder zu hören) muss er gemessen und wieder neu ausgesendet werden. Und genau hier entsteht das Problem, weil Eve mit den Messungen die Polarisationszustände der Lichtquanten verändern wird.

Auch Eve muss sich für eine Filteranordnung entscheiden mit der sie misst. Und genau hier entsteht das Problem.

Das fünfte Bit wurde von Alice vertikal polarisiert gesendet. Eve hat sich für einen diagonalen Filter entschieden. D.h. Eve kann eine 0 (\) messen – es kann aber auch sein, dass sie eine 1 (/) gemessen hat. Dies ist nicht ihre Entscheidung, sondern quantenmechanischer Zufall. In diesem Universum hat Eve nun eine 1 (/) gemessen, weswegen sie nun auch eine 1 (/) weitersendet. Da Bob das fünfte Bit mit einem diagonalen Filter miss, kann auch bei Bob eine 0 oder 1 gemessen werden.

Dadurch dass Eve messend und somit verändert in den Strom der Lichtquanten eingreift, schüttelt sie die Informationen durcheinander. In diesem Beispiel des 3-Bit-Schlüssels hat sie mit 75% Wahrscheinlichkeit den Schlüssel zerstört.

Alice wird mit ihrem originalen Schlüssel 101 etwas verschlüsseln was Bob mit dem Schlüssel 100 nicht entschlüsseln kann. Somit merken sie, dass die Verbindung abgehört wurde. Das Datenleck muss gefunden werden und der Schlüsseltausch kann neu beginnen.